Statistinė SHA-3 konkurso maišos funkcijų analizė (Statistical Analysis of Hash Functions from SHA-3 Competition)

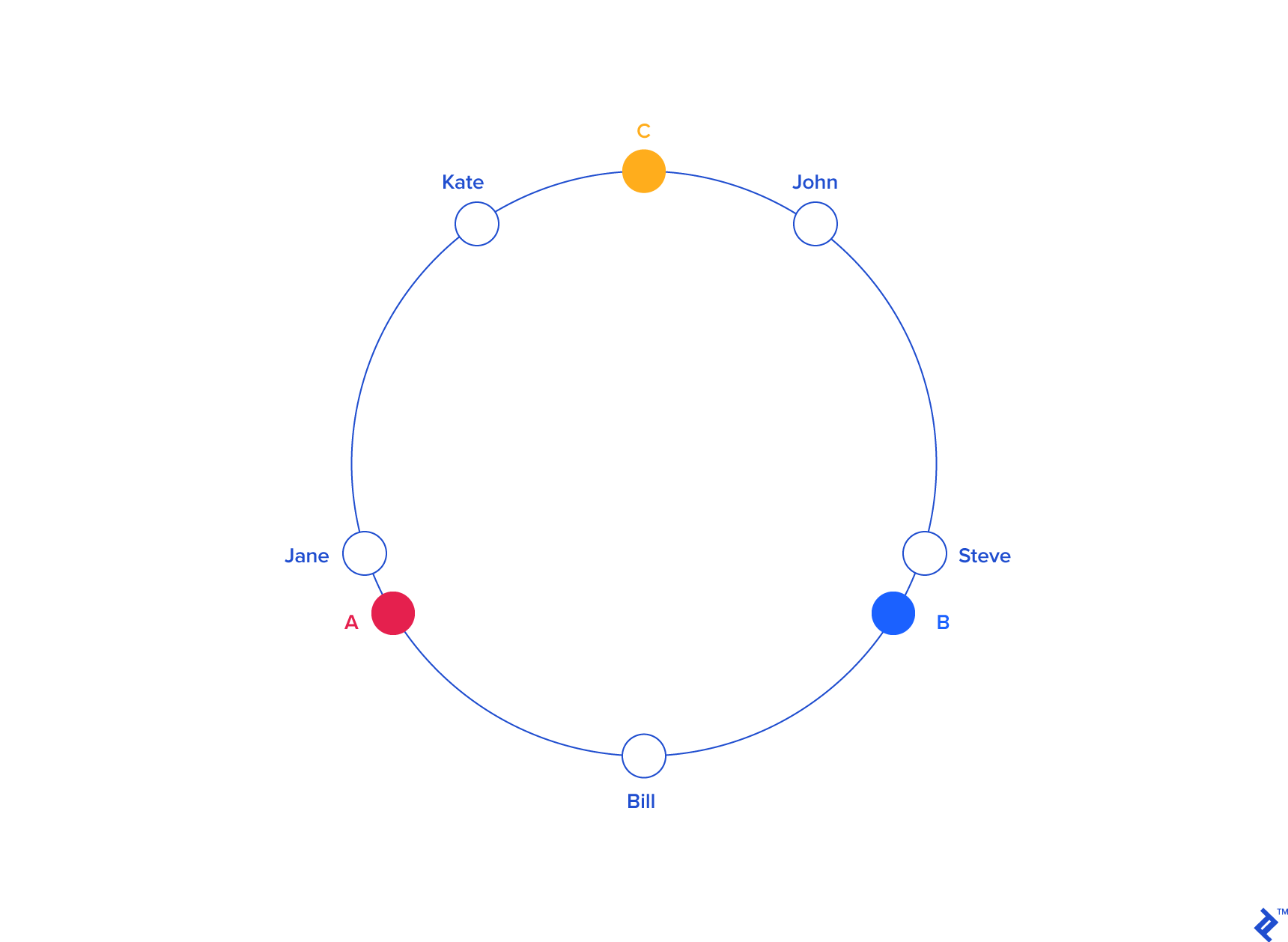

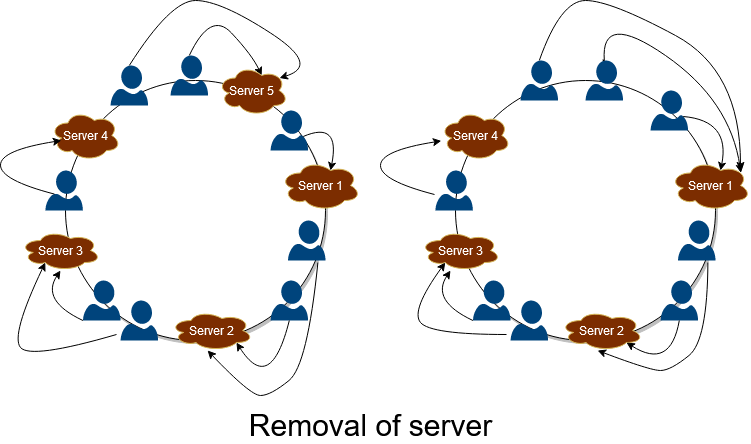

Consistent hashing with bounded loads, using a Red-Black Tree | by Farhan Ali Khan | techlog | Medium

Statistinė SHA-3 konkurso maišos funkcijų analizė (Statistical Analysis of Hash Functions from SHA-3 Competition)